| Hack billing warnet server windows 2000/XP |

| Sunday, June 13, 2004- Jumlah Klik [8255] , Penulis : bebekeren |

| Jasakom – Tulisan ini belum pernah penulis praktekkan, dan hanya bersumber dari nalar murni penulis. ide ini ditemukan ketika iseng-iseng membuka buku karangan Mas Kresno Aji dkk tentang membuat warnet dengan Linux.

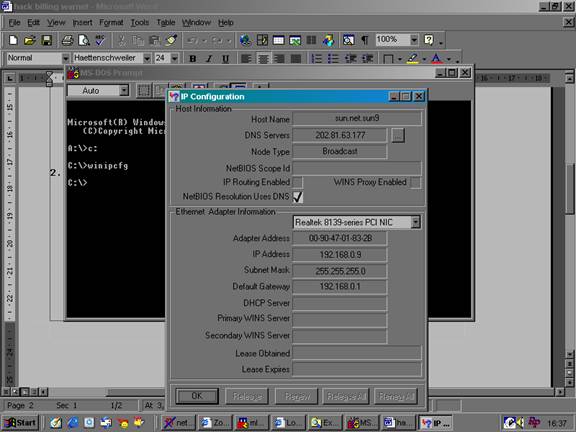

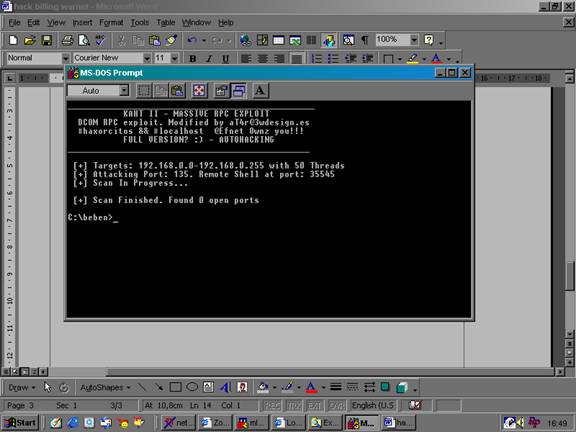

Semua kegiatan yang pembaca lakukan terhadap penggunaan artikel ini berada di luar tanggung jawab penulis. So, bagi para target yang menjadi korban dari tulisan ini diharapkan tidak menuntut penulis dan bagi para pembaca artikel ini juga untuk tidak menyalah gunakan artikel ini. Keep smile…… 1. SENJATA KSATRIA DAN PANAH DEWA Tools yang digunakan untuk mendukung aksi kita ini adalah sebuah program yang dinamakan kaht. Pembaca bisa menemukannya di internet dengan keyword kaht download di google atau ke site penulis di www.geocities.com/beben_tools/tools/kaht.zip Program ini digunakan untuk membuka shell target secara remote dengan menggunakan kanal port 135 (itu kalo tidak salah penulis). 2. SERVER BILLING-KU, DIMANA ENGKAU TERSEMBUNYI ??? Langkah kedua ini yaitu mencari ip dari target kita. Kebiasaannya dalam dunia networking terutama LAN, ip dari server billing target kita adalah 192.168.0.1 tetapi itu tidaklah mutlak. Untuk masalah mencari ip dari target kita, kita serahkan saja semuanya kepada kaht sang panah dewa. Ketikkan command winipcfg di run atau di command prompt untuk melihat ip kita. Lihat gambar : Lalu, masih di command prompt atau yang sering dikatain DOS atawa shell di linux, pindahkan directory anda ke directory di mana anda menyimpan file kaht tersebut. Misalnya setelah anda mendownload program kaht dari internet yang dalam bentuk ZIP anda mengekstraknya ke directory C:\beben maka ketikkan command di DOS anda D:\artikel\dunia\dodolz> c: C:\>cd beben C:\beben> 3. IT`S SHOW TIME !!! Dengan asumsi bahwa ip anda adalah 192.168.0.3 dan anda yakin bahwa target billing server kita berada dalam jangkauan yang sama yaitu dari 192.168.0.0 – 192.168.0.255 maka ketikkan command berikut : kaht <ip awal> <ip akhir> contoh penggunaan : C:\beben>kaht 192.168.0.0 192.168.0.255 Selanjutnya tinggal ongkang-ongkang kaki ajah dan bersantai sejenak sambil membuka komik Ruller of The Land Setelah mendapatkan target kita, kita cek sekali lagi apakah dia itu target billing server kita ??? kalo bukan ketikkan exit dan kaht akan melanjutkan proses scanning target di lan kita. Untuk mengetahui apakah target yang kita masuki adalah target yang kita inginkan, ketikkan command ipconfig /all di kotak DOS target kita (anda sekarang sedang melakukan remote shell lho :)). Biasanya pada baris hostname akan bernilai server atau yang lain, soalnya ini tergantung administratornya sich mo kasih nama apa itu host name Setelah yakin bahwa target yang kita masuki adalah target billing server kita, maka lanjutkan mengetikkan command time lalu isikan dengan yang baru —————– Greetz : K-159 (my best suhu), the_day – y3dips – moby and all #e-c-h-o staff, all crew of #acehacker, #kartubeben, #balihack, #postgres, #cloning, #cc-home, #kesawan. Spesial to cyber_error yg asik ama dian-nya —————————————————————– Author : #kartubeben crew E-mail : m_beben@gawab.com Greatz : nobody… —————————————————————– |

Posts Tagged ‘KOMPUTER

Sumber lubang keamanan

Lubang keamanan (security hole) dapat terjadi karena beberapa hal; salah disain (design flaw), salah implementasi, salah konfigurasi, dan salah penggunaan.

Salah Disain

Lubang keamanan yang ditimbulkan oleh salah disain umumnya jarang terjadi. Akan tetapi apabila terjadi sangat sulit untuk diperbaiki. Akibat disain yang salah, maka biarpun dia diimplementasikan dengan baik, kelemahan dari sistem akan tetap ada.

Contoh sistem yang lemah disainnya adalah algoritma enkripsi ROT13 atau Caesar cipher, dimana karakter digeser 13 huruf atau 3 huruf. Meskipun diimplementasikan dengan programming yang sangat teliti, siapapun yang mengetahui algoritmanya dapat memecahkan enkripsi tersebut.

Contoh lain lubang keamanan yang dapat dikategorikan kedalam kesalahan disain adalah disain urutan nomor (sequence numbering) dari paket TCP/IP. Kesalahan ini dapat dieksploitasi sehingga timbul masalah yang dikenal dengan nama “IP spoofing”, yaitu sebuah host memalsukan diri seolah-olah menjadi host lain dengan membuat paket palsu setelah mengamati urutan paket dari host yang hendak diserang. Bahkan dengan mengamati cara mengurutkan nomor packet bisa dikenali sistem yang digunakan. Mekanisme ini digunakan oleh program nmap dan queso untuk mendeteksi operating system (OS) dari sebuah sistem, yang disebut fingerprinting.

Implementasi kurang baik

Lubang keamanan yang disebabkan oleh kesalahan implementasi sering terjadi. Banyak program yang diimplementasikan secara terburu-buru sehingga kurang cermat dalam pengkodean. Akibatnya cek atau testing yang harus dilakukan menjadi tidak dilakukan. Sebagai contoh, seringkali batas (“bound”) dari sebuah “array” tidak dicek sehingga terjadi yang disebut out-of-bound array atau buffer overflow yang dapat dieksploitasi (misalnya overwrite ke variable berikutnya). Lubang keamanan yang terjadi karena masalah ini sudah sangat banyak, dan yang mengherankan terus terjadi, seolah-olah para programmer tidak belajar dari pengalaman1.

Contoh lain sumber lubang keamanan yang disebabkan oleh kurang baiknya implementasi adalah kealpaan memfilter karakter-karakter yang aneh-aneh yang dimasukkan sebagai input dari sebuah program (misalnya input dari CGI-script2) sehingga sang program dapat mengakses berkas atau informasi yang semestinya tidak boleh diakses.

1. Memang kesalahan tidak semata-mata ditimpakan kepada pembuat program karena seringkali mereka dikejar deadline oleh management tingkat atas untuk merilis soft warenya.

2. Tentang CGI-script akan dijelaskan di bagian lain.

Salah konfigurasi

Meskipun program sudah diimplementasikan dengan baik, masih dapat terjadi lubang keamanan karena salah konfigurasi. Contoh masalah yang disebabkan oleh salah konfigurasi adalah berkas yang semestinya tidak dapat diubah oleh pemakai secara tidak sengaja menjadi “writeable”. Apabila berkas tersebut merupakan berkas yang penting, seperti berkas yang digunakan untuk menyimpan password, maka efeknya menjadi lubang keamanan. Kadangkala sebuah komputer dijual dengan konfigurasi yang sangat lemah. Ada masanya workstation Unix di perguruan tinggi didistribusikan dengan berkas /etc/aliases (berguna untuk mengarahkan e- mail), /etc/utmp (berguna untuk mencatat siapa saja yang sedang menggunakan sistem) yang dapat diubah oleh siapa saja. Contoh lain dari salah konfigurasi adalah adanya program yang secara tidak sengaja diset menjadi “setuid root” sehingga ketika dijalankan pemakai memiliki akses seperti super user (root) yang dapat melakukan apa saja.

Salah menggunakan program atau sistem

Salah penggunaan program dapat juga mengakibatkan terjadinya lubang keamanan. Kesalahan menggunakan program yang dijalankan dengan menggunakan account root (super user) dapat berakibat fatal. Sering terjadi cerita horor dari sistem administrator baru yang teledor dalam menjalankan perintah “rm -rf” di sistem UNIX (yang menghapus berkas atau direktori beserta sub direktori di dalamnya). Akibatnya seluruh berkas di sistem menjadi hilang mengakibatkan Denial of Service (DoS). Apabila sistem yang digunakan ini digunakan bersama-sama, maka akibatnya dapat lebih fatal lagi. Untuk itu perlu berhati-hati dalam menjalan program, terutama apabila dilakukan dengan menggunakan account administrator seperti root tersebut.

Kesalahan yang sama juga sering terjadi di sistem yang berbasis MS-DOS. Karena sudah mengantuk, misalnya, ingin melihat daftar berkas di sebuah direktori dengan memberikan perintah “dir *.*” ternyata salah memberikan perintah menjadi “del *.*” (yang juga menghapus seluruh file di direktori tersebut).

SUMBER ILMU KOMPUTER

_____________________________________________________________________________________________________________

Data Encryption Standard (DES)

Memecahkan DES ( Data Encryption Standard )

_____________________________________________________________________________________________________________

DES merupakan block chiper yang beroperasi dengan menggunakan blok berukuran 64-bit dan kunci berukuran 56-bit. Brute force attack dengan mencoba segala kombinasi membutuhkan 256 kombinasi atau sekitar 7x 1017 atau 70 juta milyar kombinasi.

DES dengan penggunaan yang biasa (cookbook mode) dengan panjang kunci 56 bit saat ini sudah dapat dianggap tidak aman karena sudah berhasil dipecahkan dengan metoda coba-coba (brute force attack).

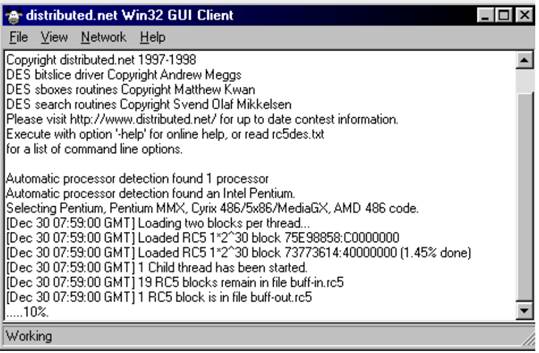

Ada berbagai group yang mencoba memecahkan DES dengan berbagai cara. Salah satu group yang bernama distributed.net menggunakan teknologi Internet untuk memecahkan problem ini menjadi sub-problem yang kecil (dalam ukuran blok). Pengguna dapat menjalankan sebuah program yang khusus dikembangkan oleh tim ini untuk mengambil beberapa blok, via Internet, kemudian memecahkannya di komputer pribadinya. Program yang disediakan meliputi berbagai operating system seperti Windows, DOS, berbagai variasi Unix, Macintosh. Blok yang sudah diproses dikembalikan ke distributed.net via Internet. Dengan cara ini puluhan ribu orang, termasuk penulis, membantu memecahkan DES. Mekanisme ini dapat memecahkan DES dalam waktu 30 hari.

1. Cerita mengenai latar belakang munculnya Lucifer dapat dibaca pada buku Steven Levy, “crypto” (lihat bagian referensi). Algoritma yang dikembangkan di IBM mulanya dibuat dalam bahasa APL dengan nama “Demonstration”. Tapi karena panjang nama file tidak boleh terlalu panjang maka nama filenya adalah “Demon” (yang di dalam bahasa Inggris berarti hantu atau setan). Versi berikutnya menggunakan nama guyonan “Lucifer” sebagai terusannya. Lucifer sendiri sebetulnya nama setan di dalam bahasa Inggris.

Sebuah group lain yang disebut Electronic Frontier Foundation (EFF) membuat sebuah komputer yang dilengkapi dengan Integrated Circuit chip DES cracker. Dengan mesin seharga US$50.000 ini mereka dapat memecahkan DES 56-bit dalam waktu rata-rata empat (4) sampai lima (5) hari. DES cracker yang mereka kembangkan dapat melakukan eksplorasi keseluruhan dari 56-bit keyspace dalam waktu sembilan (9) hari. Dikarenakan 56-bit memiliki 216 (atau 65536) keyspace dibandingkan DES dengan 40-bit, maka untuk memecahkan DES 40-bit hanya dibutuhkan waktu sekitar 12 detik1 . Dikarenakan hukum average, waktu rata-rata untuk memecahkan DES 40-bit adalah 6 detik.

1. Sembilan hari sama dengan 777.600 detik. Jika angka tersebut dibagi dengan 65.536 maka hasilnya adalah sekitar 12 detik.

Perlu diingat bahwa group seperti EFF merupakan group kecil dengan budget yang terbatas. Dapat dibayangkan sistem yang dimiliki oleh National Security Agency (NSA) dari pemerintah Amerika Serikat1. Tentunya mereka dapat memecahkan DES dengan lebih cepat.

Untuk DES cracker dari EFF, silahkan kunjungi web sitenya di http://www.eff.org/descracker.html

SUMBER ILMU KOMPUTER

_____________________________________________________________________________________________________________

Data Encryption Standard (DES)

Memecahkan DES ( Data Encryption Standard )

_____________________________________________________________________________________________________________

Data Encryption Standard (DES)

DES, atau juga dikenal sebagai Data Encryption Algorithm (DEA) oleh ANSI dan DEA-1 oleh ISO, merupakan algoritma kriptografi simetris yang paling umum digunakan saat ini. Sejarahnya DES dimulai dari permintaan pemerintah Amerika Serikat untuk memasukkan proposal enskripsi. DES memiliki sejarah dari Lucifer 1, enkripsi yang dikembangan di IBM kala itu. Horst Feistel merupakan salah satu periset yang mula-mula mengembangkan DES ketika bekerja di IBM Watson Laboratory di Yorktown Heights, New York. DES baru secara resmi digunakan oleh pemerintah Amerika Serikat (diadopsi oleh National Bureau of Standards) di tahun 1977. Ia dikenal sebagai Federal Information Processing Standard 46 (FIPS PUB46).

Aplikasi yang menggunakan DES antara lain:

• enkripsi dari password di sistem UNIX

• berbagai aplikasi di bidang perbankan

SUMBER ILMU KOMPUTER

_____________________________________________________________________________________________________________

Data Encryption Standard (DES)

Memecahkan DES ( Data Encryption Standard )

_____________________________________________________________________________________________________________

Tipe-Tipe Firewall

Tipe-Tipe Firewall

1. Packet Filtering Router

Packet Filtering diaplikasikan dengan cara mengatur semua packet IP baik yang menuju, melewati atau akan dituju oleh packet tersebut. Pada tipe ini packet tersebut akan diatur apakah akan di terima dan diteruskan atau di tolak. Penyaringan packet ini di konfigurasikan untuk menyaring packet yang akan di transfer secara dua arah (baik dari dan ke jaringan lokal). Aturan penyaringan didasarkan pada header IP dan transport header, termasuk juga alamat awal(IP) dan alamat tujuan (IP), protokol transport yang di gunakan(UDP,TCP), serta nomor port yang digunakan. Kelebihan dari tipe ini adalah mudah untuk di implementasikan, transparan untuk pemakai, relatif lebih cepat. kelemahannya adalah cukup rumitnya untuk menyetting paket yang akan difilter secara tepat, serta lemah dalam hal authentikasi.

Adapun serangan yang dapat terjadi pada firewall dengan tipe ini adalah:

- IP address spoofing : Intruder (penyusup) dari luar dapat melakukan ini dengan cara menyertakan/menggunakan ip address jaringan lokal yang telah diijinkan untuk melalui firewall.

- Source routing attacks : Tipe ini tidak menganalisa informasi routing sumber IP, sehingga memungkinkan untuk membypass firewall.

- Tiny Fragment attacks : Intruder membagi IP kedalam bagian-bagian (fragment) yang lebih kecil dan memaksa terbaginya informasi mengenai TCP header. Serangan jenis ini di design untuk menipu aturan penyaringan yang bergantung kepada informasi dari TCP header. Penyerang berharap hanya bagian (fragment) pertama saja yang akan di periksa dan sisanya akan bisa lewat dengan bebas. Hal ini dapat di tanggulangi dengan cara menolak semua packet dengan protokol TCP dan memiliki Offset = 1 pada IP fragment (bagian IP)

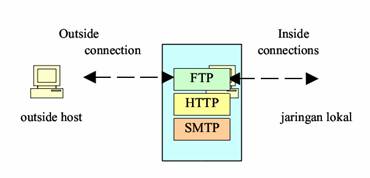

2. Application-Level Gateway

Application-level Gateway yang biasa juga di kenal sebagai proxy server yang berfungsi untuk memperkuat/menyalurkan arus aplikasi. Tipe ini akan mengatur semua hubungan yang menggunakan layer aplikasi ,baik itu FTP, HTTP, GOPHER dll.

Cara kerjanya adalah apabila ada pengguna yang menggunakan salah satu aplikasi semisal FTP untuk mengakses secara remote, maka gateway akan meminta user memasukkan alamat remote host yang akan di akses.Saat pengguna mengirimkan useer ID serta informasi lainnya yang sesuai maka gateway akan melakukan hubungan terhadap aplikasi tersebut yang terdapat pada remote host, dan menyalurkan data diantara kedua titik. apabila data tersebut tidak sesuai maka firewall tidak akan meneruskan data tersebut atau menolaknya. Lebih jauh lagi, pada tipe ini Firewall dapat di konfigurasikan untuk hanya mendukung beberapa aplikasi saja dan menolak aplikasi lainnya untuk melewati firewall.

Kelebihannya adalah relatif lebih aman daripada tipe packet filtering router lebih mudah untuk memeriksa (audit) dan mendata (log) semua aliran data yang masuk pada level aplikasi. Kekurangannya adalah pemrosesan tambahan yang berlebih pada setiap hubungan. yang akan mengakibatkan terdapat dua buah sambungan koneksi antara pemakai dan gateway, dimana gateway akan memeriksa dan meneruskan semua arus dari dua arah.

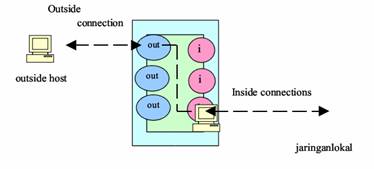

3. Circuit-level Gateway

Tipe ketiga ini dapat merupakan sistem yang berdiri sendiri , atau juga dapat merupakan fungsi khusus yang terbentuk dari tipe application-level gateway.tipe ini tidak mengijinkan koneksi TCP end to end (langsung)

Cara kerjanya : Gateway akan mengatur kedua hubungan tcp tersebut, 1 antara dirinya (gw) dengan TCP pada pengguna lokal (inner host) serta 1 lagi antara dirinya (gw) dengan TCP pengguna luar (outside host). Saat dua buah hubungan terlaksana, gateway akan menyalurkan TCP segment dari satu hubungan ke lainnya tanpa memeriksa isinya. Fungsi pengamanannya terletak pada penentuan hubungan mana yang di ijinkan.

Penggunaan tipe ini biasanya dikarenakan administrator percaya dengan pengguna internal (internal users).

sumber : ilmukomputer.com

______________________________________________________________

Teknik yang digunakan oleh sebuah firewall

Klasifikasi Kejahatan Komputer

Kejahatan komputer dapat digolongkan kepada yang sangat berbahaya sampai ke yang hanya mengesalkan (annoying). Menurut David Icove [18] berdasarkan lubang keamanan, keamanan dapat diklasifikasikan menjadi empat, yaitu:

- Keamanan yang bersifat fisik (physical security): termasuk akses orang ke gedung, peralatan, dan media yang digunakan. Beberapa bekas penjahat komputer (crackers) mengatakan bahwa mereka sering pergi ke tempat sampah untuk mencari berkas-berkas yang mungkin memiliki informasi tentang keamanan. Misalnya pernah diketemukan coretan password atau manual yang dibuang tanpa dihancurkan. Wiretapping atau hal-hal yang berhubungan dengan akses ke kabel atau komputer yang digunakan juga dapat dimasukkan ke dalam kelas ini.

Denial of service, yaitu akibat yang ditimbulkan sehingga servis tidak dapat diterima oleh pemakai juga dapat dimasukkan ke dalam kelas ini. Denial of service dapat dilakukan misalnya dengan mematikan peralatan atau membanjiri saluran komunikasi dengan pesan-pesan (yang dapat berisi apa saja karena yang diutamakan adalah banyaknya jumlah pesan). Beberapa waktu yang lalu ada lubang keamanan dari implementasi pro- tokol TCP/IP yang dikenal dengan istilah Syn Flood Attack, dimana sistem (host) yang dituju dibanjiri oleh permintaan sehingga dia menjadi terlalu sibuk dan bahkan dapat berakibat macetnya sistem (hang). - Keamanan yang berhubungan dengan orang (personel): termasuk identifikasi, dan profil resiko dari orang yang mempunyai akses (pekerja). Seringkali kelemahan keamanan sistem informasi bergantung kepada manusia (pemakai dan pengelola). Ada sebuah teknik yang dikenal dengan istilah “social engineering” yang sering digunakan oleh kriminal untuk berpura-pura sebagai orang yang berhak mengakses informasi. Misalnya kriminal ini berpura-pura sebagai pemakai yang lupa passwordnya dan minta agar diganti menjadi kata lain.

- Keamanan dari data dan media serta teknik komunikasi (communications). Yang termasuk di dalam kelas ini adalah kelemahan dalam software yang digunakan untuk mengelola data. Seorang kriminal dapat memasang virus atau trojan horse sehingga dapat mengumpulkan informasi (seperti password) yang semestinya tidak berhak diakses.

- Keamanan dalam operasi: termasuk prosedur yang digunakan untuk mengatur dan mengelola sistem keamanan, dan juga termasuk prosedur setelah serangan (post attack recovery).

sumber : ilmukomputer.com

______________________________________________________________

Teknik yang digunakan oleh sebuah firewall

Karakteristik sebuah firewall

Karakteristik sebuah firewall

1. Seluruh hubungan/kegiatan dari dalam ke luar , harus melewati firewall. Hal ini dapat dilakukan dengan cara memblok/membatasi baik secara fisik semua akses terhadap jaringan Lokal, kecuali melewati firewall. Banyak sekali bentuk jaringan yang memungkinkan agar konfigurasi ini terwujud.

2. Hanya Kegiatan yang terdaftar/dikenal yang dapat melewati/melakukan hubungan, hal ini dapat dilakukan dengan mengatur policy pada konfigurasi keamanan lokal. Banyak sekali jenis firewall yang dapat dipilih sekaligus berbagai jenis policy yang ditawarkan.

3. Firewall itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal ini berarti penggunaan sistem yang dapat dipercaya dan dengan system yang relatif aman.

sumber : ilmukomputer.com

______________________________________________________________

Teknik yang digunakan oleh sebuah firewall

firewall

Firewall merupakan suatu cara atau mekanisme yang diterapkan baik terhadap hardware, software ataupun sistem itu sendiri dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan menolak suatu atau semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local area network (LAN) anda.

konfigurasi sederhananya:

pc (jaringan local) < == > firewall < == > internet (jaringan lain)

Firewall untuk komputer, pertama kali dilakukan dengan menggunakan prinsip “non-routing” pada sebuah Unix host yang menggunakan 2 buah network interface card, network interface card yang pertama di hubungkan ke internet (jaringan lain) sedangkan yang lainnya dihubungkan ke pc (jaringan lokal)(dengan catatan tidak terjadi “route” antara kedua network interface card di pc ini). Untuk dapat terkoneksi dengan Internet(jaringan lain) maka harus memasuki server firewall (bisa secara remote, atau langsung), kemudian menggunakan resource yang ada pada komputer ini untuk berhubungan dengan Internet(jaringan lain), apabila perlu untuk menyimpan file/data maka dapat menaruhnya sementara di pc firewall anda, kemudian mengkopikannya ke pc(jaringan lokal). Sehingga internet(jaringan luar) tidak dapat berhubungan langsung dengan pc(jaringan lokal) . Dikarenakan masih terlalu banyak kekurangan dari metoda ini, sehingga dikembangkan berbagai bentuk, konfigurasi dan jenis firewall dengan berbagai policy(aturan) didalamnya.

Firewall secara umum di peruntukkan untuk melayani :

1. Mesin/Komputer

Setiap mesin/komputer yang terhubung langsung ke jaringan luar atau internet dan menginginkan semua yang terdapat pada komputernya terlindungi.

2. Jaringan

Jaringan komputer yang terdiri lebih dari satu buah komputer dan berbagai jenis topologi jaringan yang digunakan, baik yang di miliki oleh perusahaan, organisasi dsb.

sumber : ilmukomputer.com

______________________________________________________________

Teknik yang digunakan oleh sebuah firewall

download aplikasi timer shutdown

halo brow, sebelumnya aku minta sorie cos, untuk aplikasi timer lom ku upload. Tapi kali ini aku mau berbagi secara dasar dulu tentang vb. Kali sederhana sich tapi pengembanganya bisa luar biasa. Hehehe… langsung aja, lihat skrip dibawah ini :

Private Sub Timer1_Timer()

a.Caption = a.Caption + 1

If b.Caption = a Then

b.Caption = b

Else

If b.Caption = b Then

b.Caption = c

Else

If b.Caption = c Then

b.Caption = d

Else

If b.Caption = d Then

b.Caption = e

Else

If b.Caption = e Then

b.Caption = f

Else

If b.Caption = f Then

b.Caption = a

Else

End If

End If

End If

End If

End If

End If

c.Caption = c.Caption + 1

c1.BackColor = a.Caption + b.Caption + c.Caption

If a.Caption = 99 Then

a.Caption = 0

b.Caption = a

c.Caption = 0

End If

End Sub

Dan gambarnya sebagai berikut.

Keterangan : berturut turut dari atas yang berada didalam form yaitu : command dengan name c1, label dengan name a, a, dan c. dengan nilai property awal :

C1 :

style = graphical

Backcolor = &H00FFFFFF&

a caption = 0

b caption = b

c caption = 0

Bagi yang sudah expert mungkin ngomel.. halah gitu aza.. tapi menurutku ini bagus banget coz ini metoda pengambilan nilai dari suatu objek. Dan dimasukkan kedalam property dari atribut warna command.

Private Sub Timer1_Timer() //timer untuk counter program

a.Caption = a.Caption + 1 // menambah nilai dari caption a dengan satu secara simultan

If b.Caption = a Then //merubah caption nilai a dengan b

b.Caption = b

Else

If b.Caption = b Then //setelah caption menjadi b dirubah ke c

b.Caption = c

Else

If b.Caption = c Then // dan seterusnya

b.Caption = d

Else

If b.Caption = d Then

b.Caption = e

Else

If b.Caption = e Then

b.Caption = f

Else

If b.Caption = f Then

b.Caption = a //sampai dirubah ke a lagi

End If

End If

End If

End If

End If

End If

c.Caption = c.Caption + 1 //meruhan nilai caption a dengan ditambah satu secara simultan

c1.BackColor = a.Caption + b.Caption + c.Caption //merubah backgroundc1 melalui perubahan diatas

If a.Caption = 99 Then // fungsi even handling untuk caption masig-masing

a.Caption = 0

b.Caption = a

c.Caption = 0

End If

End Sub

Pertanyaan :

- Kenapa a = 0 , b = a dan c =0 ?

- Kenapa variable b hanya sampai f percabanganya?

Jawab :

- Ini untuk variasi warna yang dihasilkan dari kombinasi

c1.BackColor = a.Caption + b.Caption + c.Caption

dengan handling untuk errornya

If a.Caption = 99 Thena.Caption = 0

b.Caption = a

c.Caption = 0

End If

End Sub

- Karena angka b untuk pengambilan nilai warna menggunakan hexa decimal yang hanya maksimal f.

Program diatas sebagai contoh untuk pengembangan logika dan teknik yang belum diketahui.. dan aku mohon sharing dari komentarnya. Dan aturan perubahan warna terserah.

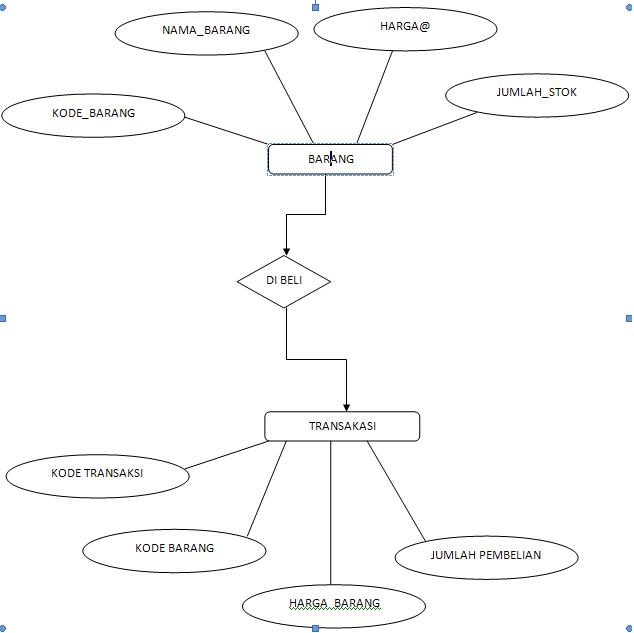

–BUAT DATABASE BARU DENGAN NAMA TUGAS

create database tugas

–MENGGUNAKAN DATABASE

use tugas

–MEMBUAT TABEL BARANG

create table barang

(

kode_barang CHAR(4) not null primary key,

nama_barang VARCHAR(20) not null,

harga_barang@ MONEY not null,

jumlah_stok INTEGER not null,

)

–MEMBUAT TABLE TRANSAKSI

create table transaksi

(

kode_transaksi CHAR(4) not null primary key,

kode_barang CHAR(4) not null references barang(kode_barang)

on delete no action on update cascade,

harga_barang@ MONEY not null,

jumlah_pembelian INTEGER not null

)

–MENAMPILKAN SEMUA TABEL DI DATABASE TUGAS

select * from information_schema.tables

–MENAMPILKAN SEMUA RECORD BARANG

select * from barang

–MENAMPILKAN SEMUA RECORD PADA TABEL TRANSAKSI

select * from transaksi

–MENGISI TABEL BARANG

insert into barang values (‘0001′,’pepsodente’,5000,100)

insert into barang values (‘0002′,’saboon’,2000,254)

insert into barang values (‘0003′,’sikat’,2500,150)

insert into barang values (‘0004′,’odol’,2000,100)

insert into barang values (‘0005′,’perment’,500,45)

–MENGISI TABEL TRANSAKSI

insert into transaksi values (‘0050′,’0001’,5000,10)

insert into transaksi values (‘0051′,’0002’,2000,5)

insert into transaksi values (‘0052′,’0002’,2000,6)

insert into transaksi values (‘0053′,’0003’,2500,6)

insert into transaksi values (‘0054′,’0001’,5000,10)

insert into transaksi values (‘0055′,’0004’,2000,8)

insert into transaksi values (‘0056′,’0005’,500,5)

insert into transaksi values (‘0057′,’0003’,2500,4)

insert into transaksi values (‘0058′,’0005’,500,1)

–MELIHAT ISI TABLE

select * from barang

select * from transaksi

DRIVER DOWNLOAD FREE

DRIVER DOWNLOAD FREE

Recent Comments